오토모티브 시스템의 취약점 발견

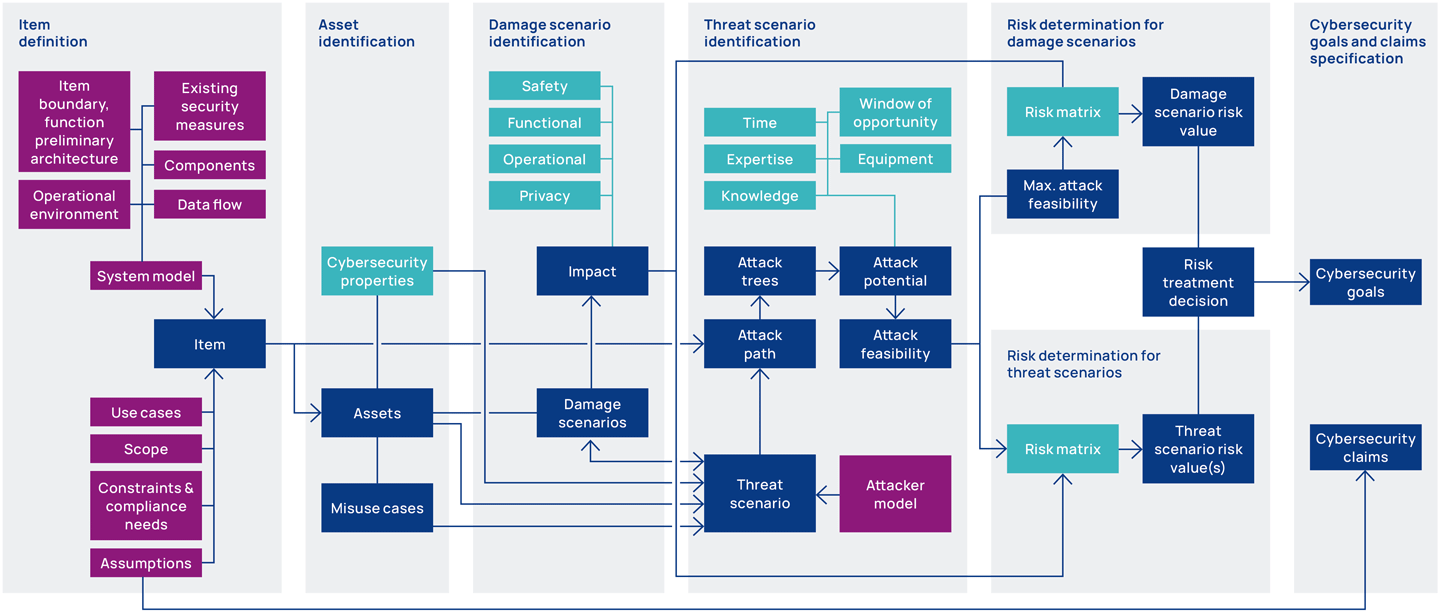

UN R 155 및 기타 국제 규정에서는 형식 승인 시 차량 아키텍처 개발 단계의 위험에 기반하여 접근할 것을 전제조건으로 지정하고 있습니다. 또한, ISO/SAE 21434에는 세 가지 지침을 구현하기 위한 프레임워크가 규정되어 있습니다. 이에 따라 TARA(Threat Analysis and Risk Assessment, 위협 분석 및 위험 평가)가 오토모티브 시스템 설계 및 개발 프로세스에서 필수불가결한 부분이 되었습니다.

TARA(위협 분석 및 위험 평가) 방법론

CycurRISK는 오토모티브 시스템 및 아키텍처의 초기 단계에서 잠재적 공격 양상을 발견하고 평가하는 TARA 소프트웨어 툴입니다.

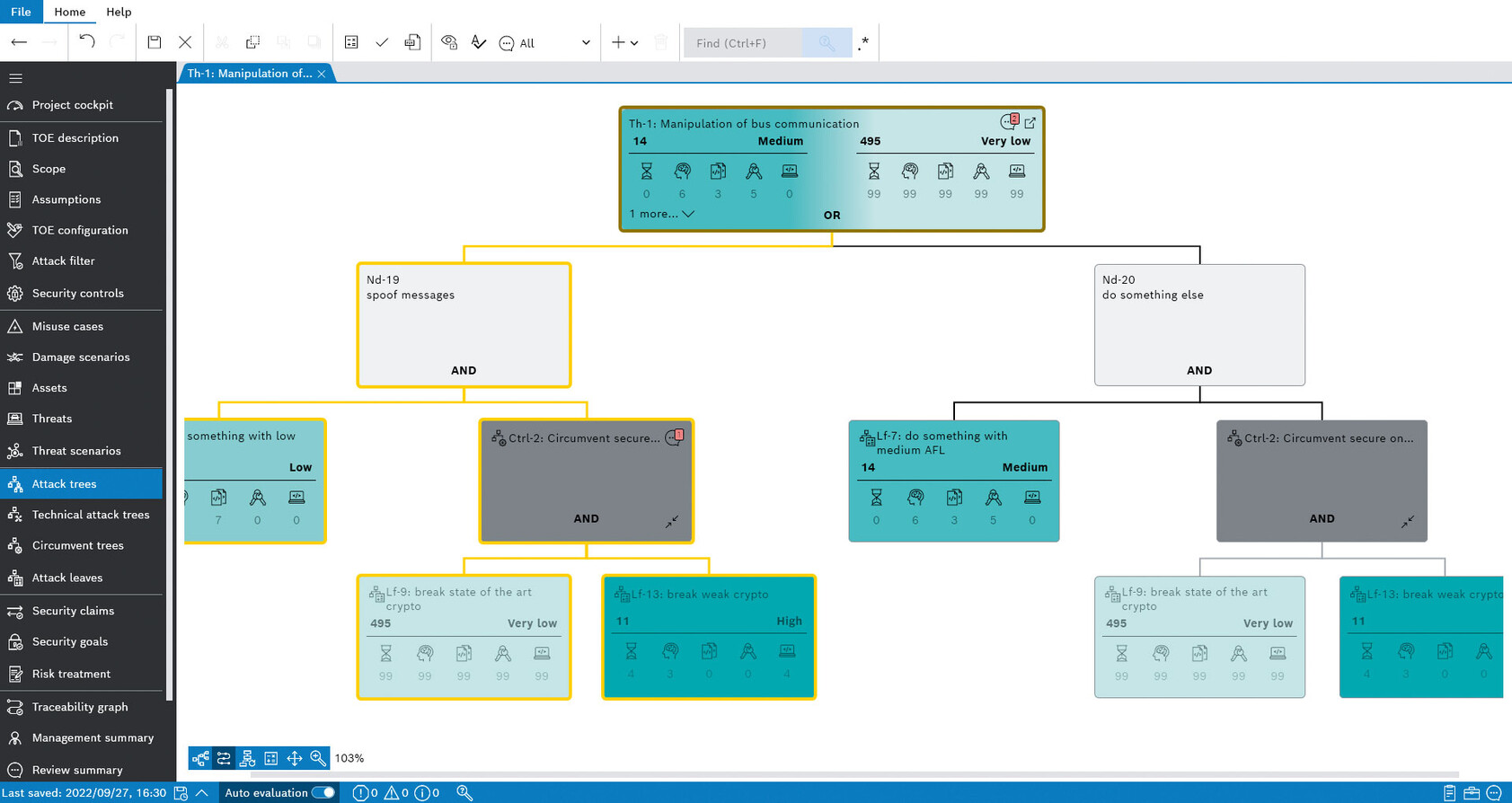

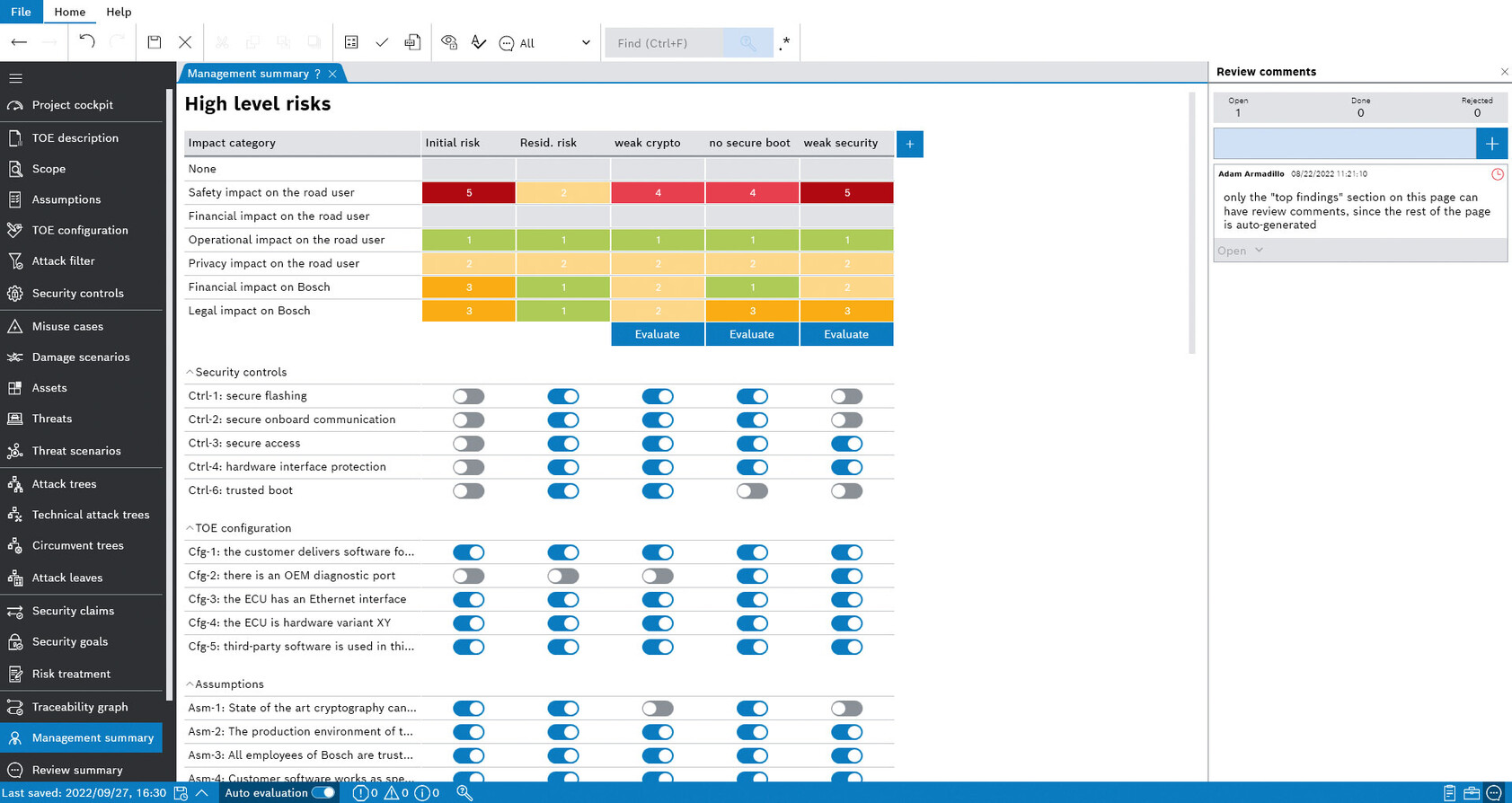

CycurRISK에서는 공격 트리를 이용해 (공격 잠재력에 기반한) 공격 가능 지점을 통해 위협을 체계적으로 식별하고 분석합니다. 피해 시나리오를 이용하여 도로 사용자 및 비즈니스에 미치는 영향을 평가합니다. 이 툴은 위협 시나리오 및 지정 시스템에 미치는 위험에 대한 체계적인 문서화 기능을 제공합니다. 또한, 각각 다른 방식을 비교하고 카탈로그를 통해 이전 분석에서 얻은 지식을 재사용할 수 있습니다. 이에 따라, CycurRISK에서 위험과 대응조치의 우선순위를 선정하고 보안 엔지니어링 프로세스, ISO/SAE 21434 및 UN R 155의 요구사항에 따라 보안 콘셉트를 생성할 수 있습니다.

사용 혜택

- 확립성

CycurRISK는 오토모티브 산업에서 폭넓게 사용되고 있습니다 - 전문성

이타스는 전문적인 유지관리 및 지원을 제공합니다 - 안정성

오토모티브 보안에 대한 이타스의 장기적인 경험을 기반으로 업데이트와 개선을 제공합니다 - 품질 및 신뢰성

CycurRISK는 ISO/SAE 21434에 완벽히 부합하며, ISO 26262에 따른 툴 분류를 제공하고 전체 사용 사례에 대한 TCL(Tool Confidence Level) 2/3를 수행합니다 - 유연성

CycurRISK의 보고서 템플릿은 전체적인 설정이 가능합니다 - 전문성

이타스의 보안 컨설팅 경험과 서비스로 CycurRISK를 뒷받침합니다

오토모티브 위협 매트릭스(Automotive Threat Matrix) 이용 가능

Auto-ISAC에서 개발한 ATM(Automotive Threat Matrix, 오토모티브 위협 매트릭스)을 이제 ESCRYPT CycurRISK에서 위협 라이브러리로 사용할 수 있습니다. ATM은 오토모티브 산업에 특별히 맞춤화된 것으로, 위협자의 전술과 지원 기술을 열거한 뛰어난 리소스입니다. 이 매트릭스는 실제 상황 관찰, 검증된 자동차 위협, 피어 리뷰 및 재현 가능한 자동차 익스플로잇 연구를 기반으로 구축되었습니다.

이러한 ATM이 ESCRYPT CycurRISK에 통합됨으로써 자동차 사이버 보안 전문가들은 강력한 위협 모델링을 위한 출발점으로 활용할 수 있습니다. 이 위협 라이브러리는 ESCRYPT CycurRISK의 각 라이선스와 함께 무료로 제공됩니다.

ESCRYPT CycurRISK 내에서 ATM에 액세스하는 방법을 자세히 알고 싶으시면 언제든지 문의하세요.

전체 제품 수명주기 기간 내 오토모티브 사이버보안에 대한 전문적 평가

이타스의 TARA(위협 분석 및 위험 평가) 서비스는 설계 또는 개발 단계와 현장에서 임베디드 제품에 대한 전반적인 TARA 프로세스 중 사용자를 지원합니다. 제품 개발이 추가 진행되는 경우에도 제품 수명주기가 길어지면 새로운 요건이나 새로운 보안 위험에 대응해야 하는 경우가 많아집니다. 이타스는 고객이 보호해야 할 데이터 및 기능을 결정하고, 잠재적 공격 및 공격자를 식별하며, 모든 중요한 보안 위험 요소에 대한 적절한 보호 요건을 정의할 수 있도록 지원합니다. 필요한 경우, 이타스는 보안으로 인한 영향을 고려하여 이에 적합하게 각색하여 개발을 수행합니다.