車載システムの脆弱性を発見する

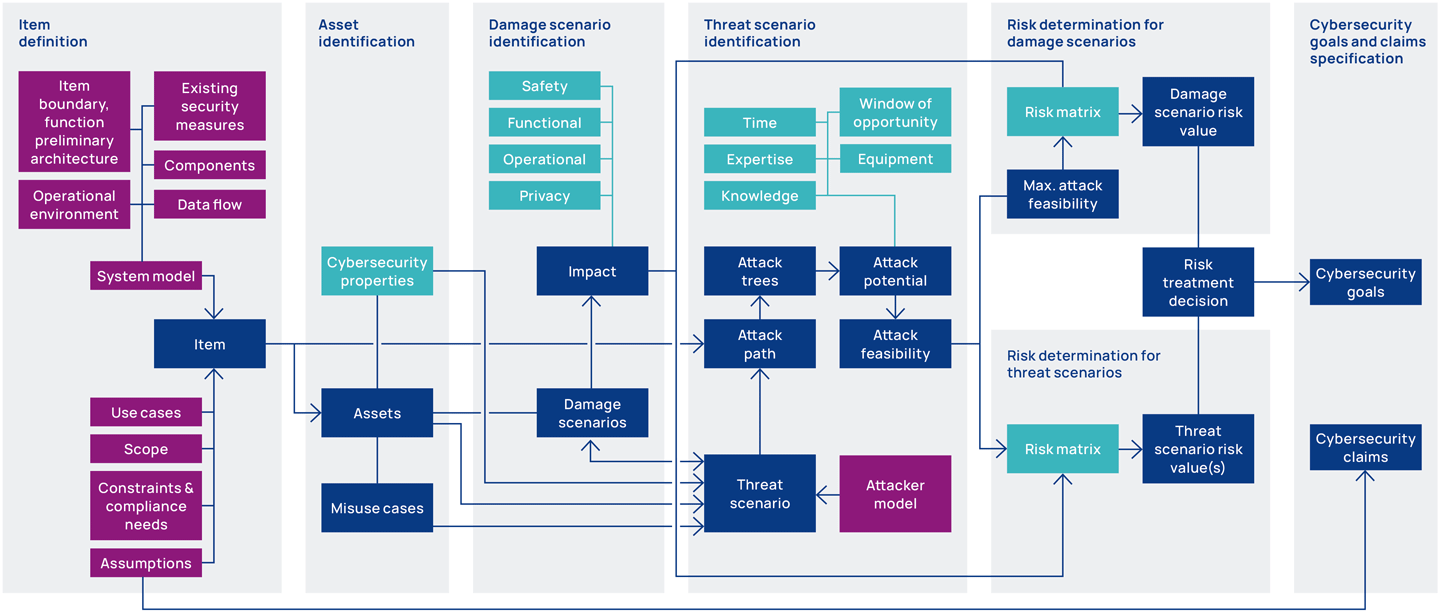

UN R 155やその他の国際規制・規制により、リスクベースのアプローチで車両アーキテクチャを開発することが型式認証の前提条件とされています。また、ISO/SAE 21434は、これらのガイドラインを実施するためのフレームワークを設定しています。そのため、TARA(Threat Analysis and Risk Assessment:脅威分析・リスク評価)は、車載システムの設計・開発プロセスにおいて必要不可欠なものとなっています。

脅威分析とリスクアセスメントの方法論

ESCRYPT CycurRISKは、車載システムやアーキテクチャにおける潜在的な攻撃対象領域を早期に発見し、評価するためのTARAソフトウェアツールです。

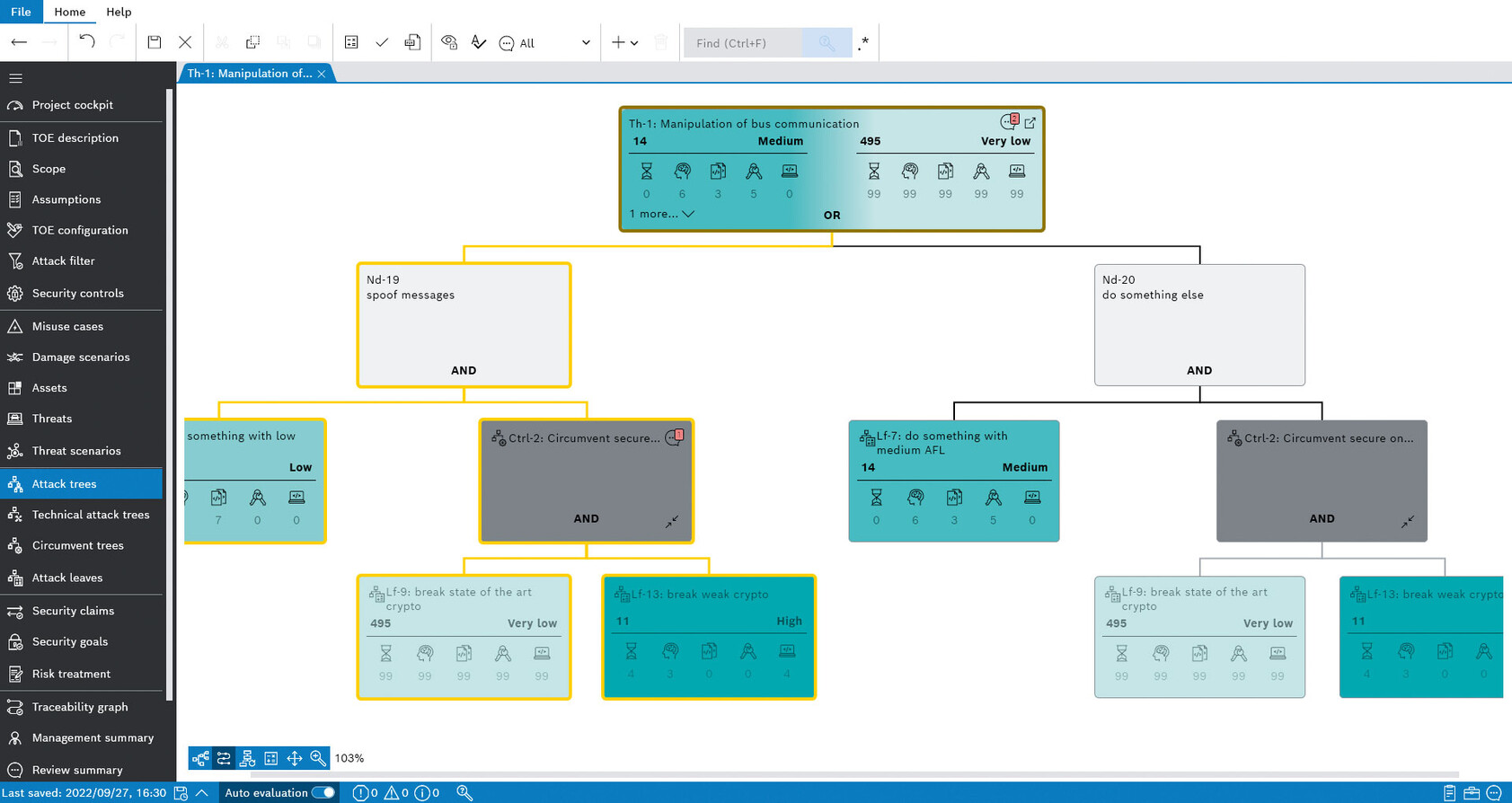

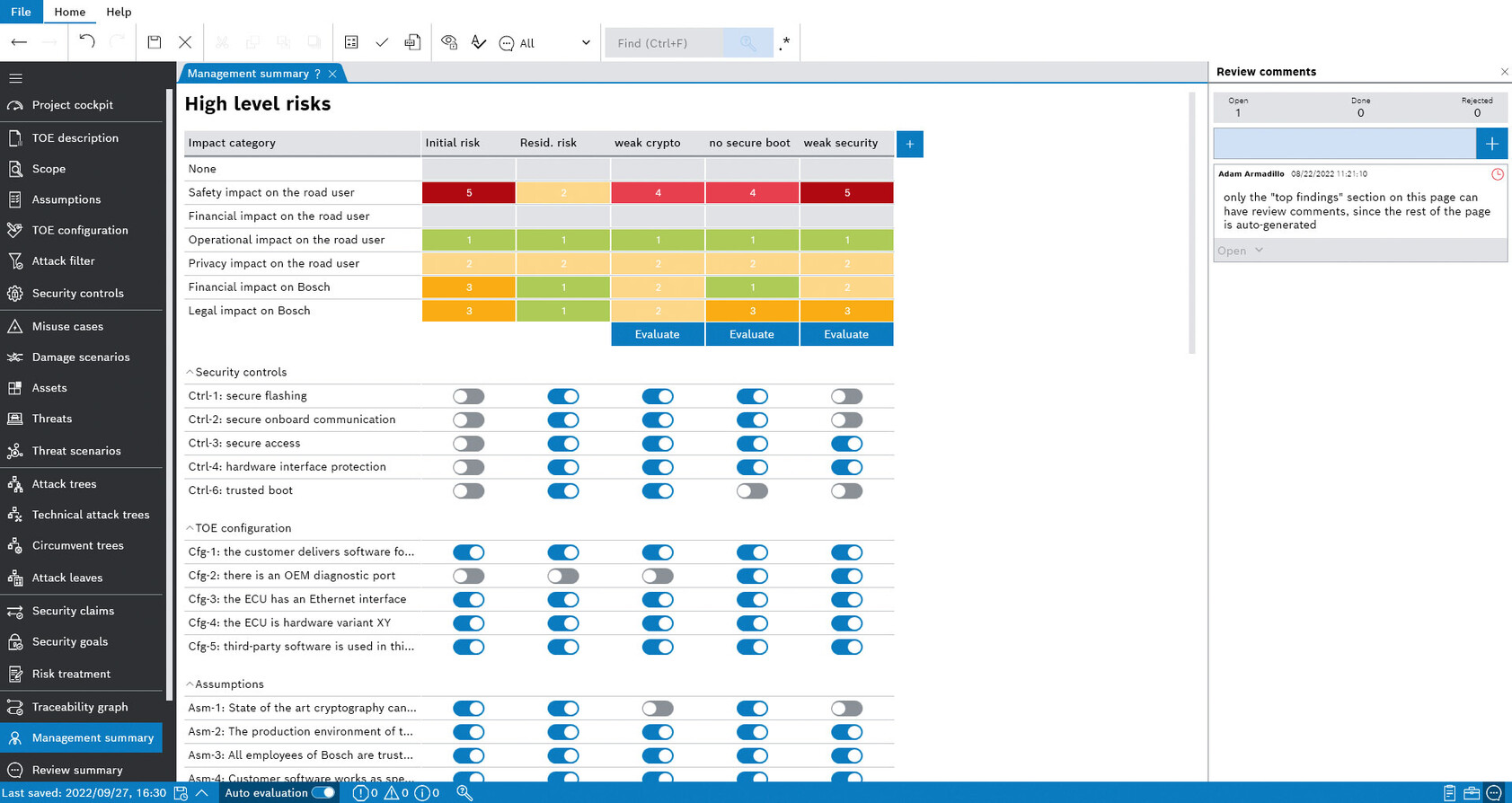

ESCRYPT CycurRISKを使用すると、アタックツリーを用いて、(アタックポテンシャルに基づく)攻撃の実現可能性を通じて脅威を体系的に特定・分析することができます。ダメージシナリオは運転者や自動車OEM/サプライヤのビジネスへの影響を評価するために使用されます。このツールは、特定のシステムに対する脅威のシナリオとリスクを、構造化されたドキュメントの形で提示します。このように、このTARAソフトウェアツールは、リスクと対策の優先順位を判断して、セキュリティエンジニアリングプロセス、ISO/SAE 21434、UN R 155の要件に準拠したセキュリティコンセプトを作成することを可能にします。

ESCRYPT CycurRISKをご利用になるメリット

- 高い実績

自動車業界で広く利用されている実績あるツール - 専門性

プロフェッショナルによるメンテナンスとサポート - 確実性

自動車セキュリティにおける長年の経験に基づく製品アップデートと改善を実施 - 品質と信頼性

ISO/SAE 21434に完全準拠。ISO/SAE 21434のツール要件へのマッピングを提供可能 - ISO 26262に準拠したツール分類データを提供可能。すべてのユースケースでツール信頼度(TCL)2/3のツール設定済み。

- 柔軟性

自由に設定可能なレポートテンプレート - 技術

ETASのセキュリティコンサルティングの経験とサービスによる裏付け - オンプレミスサーバーホスティング

Automotive Threat Matrix(ATM)が利用可能

Auto-ISACが開発したAutomotive Threat Matrix(自動車脅威マトリックス) が、 ESCRYPT CycurRISKの脅威ライブラリに追加されました。ATMは、攻撃者目線での戦術や攻撃手法を整理・列挙した優れたデータベースであり、実際の攻撃に対する監視結果や検証済みの車両への攻撃事例、ピアレビューを受けた再現性のあるエクスプロイト事例に基づいています。

今回、ATMがESCRYPT CycurRISKに組み込まれたことにより、自動車サイバーセキュリティにおける効果的な脅威モデルの開発を支援します。なお、ESCRYPT CycurRISKの各ライセンスをお使いのお客様は、この脅威ライブラリを無料でご利用いただけます。

Automotive Threat Matrixへのアクセス方法については、ETASにお問い合わせください。

製品ライフサイクル全体において自動車サイバーセキュリティを専門的に評価

ETASの脅威分析およびリスクアセスメントのサービスは、組み込み製品のTARAプロセス全体を設計または開発段階で、および現場でサポートします。製品開発がさらに進んでも、長い製品ライフサイクルの中で新しい要件や新しいセキュリティリスクに対応しなければならないことは多々あるためです。ETASは、保護すべきデータの機能を決定、潜在的な攻撃と攻撃者の特定、重大なセキュリティリスクに対する適切な保護要件の定義でお客様をお手伝いします。必要に応じて、ETASはセキュリティへの影響を適切に調整します。