« Comment réduire les bugs avant la diffusion et dans les logiciels de report ? »

« Où sont les vulnérabilités ouvertes dans mon système embarqué ? »

« Comment puis-je gérer les comportements non sécurisés et non définis ainsi que les plantages ? »

Démasquer les risques de sécurité cachés de votre système embarqué

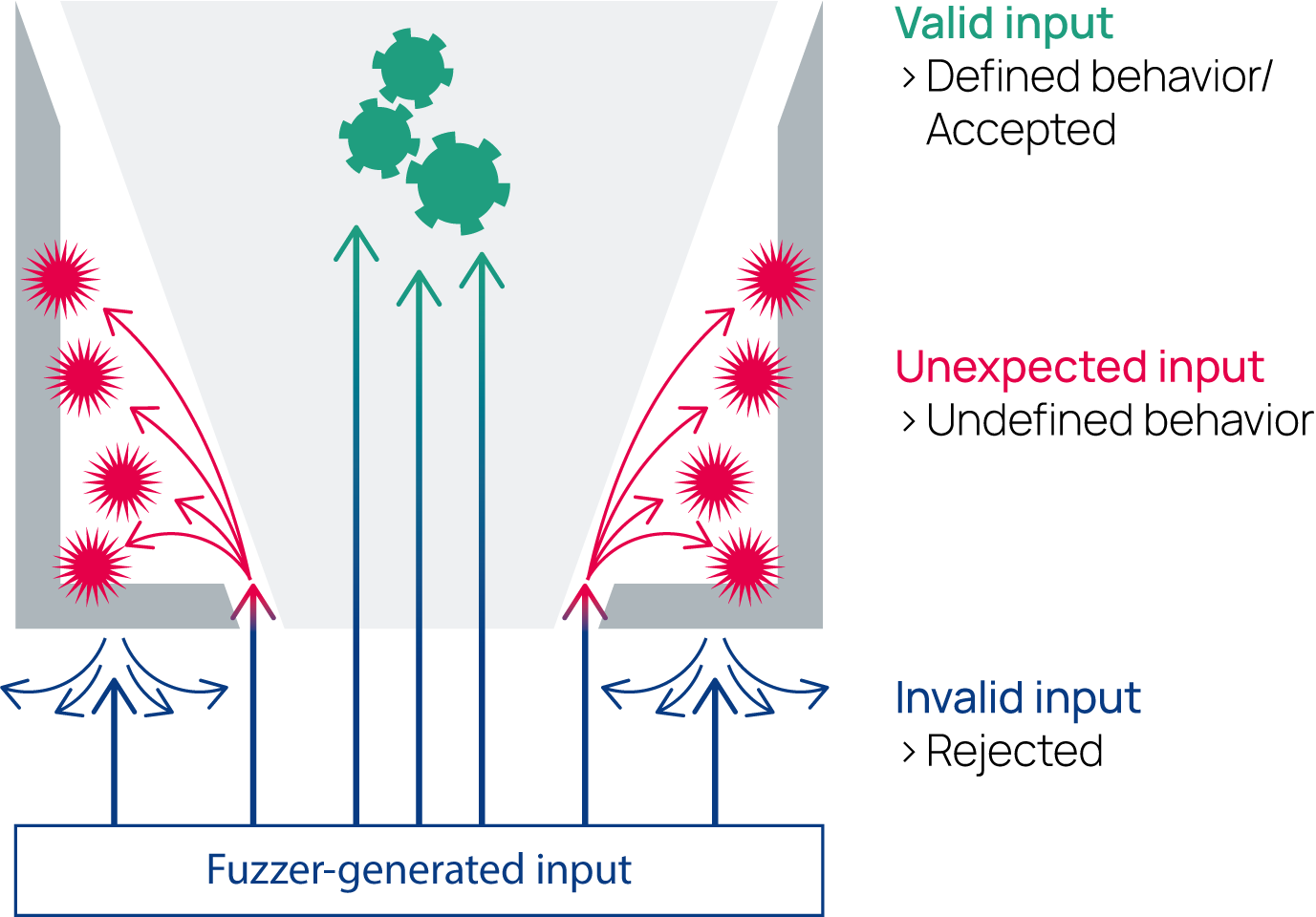

Une technique de test puissante pour vérifier la robustesse des logiciels et des systèmes est le fuzzing. Cette technique est utilisée pour tester comment un système cible réagit à des entrées invalides ou inattendues générées de manière aléatoire.

Les experts en tests de sécurité d'ETAS sont très familiers avec les tests par fuzzing des systèmes embarqués. Ils ont déjà découvert des points faibles et des erreurs de mise en œuvre dans de nombreux projets de clients, jusqu'au plantage soudain de calculateurs importants pour la sécurité.

- Des fuzzers disponibles dans le commerce et en interne pour les applications spécifiques à l'automobile et aux OEM (UDS et J1939, par exemple)

- Recherche et développement en interne, à l'origine de plusieurs dépôts de brevets

- Prise en charge des tests par fuzzing au niveau système et en SiL (« Software in the Loop »)

- Surveillance des réponses du calculateur sur plusieurs couches (protocole spécifique, ampérage, cycles d'alimentation, détection de caméra, ...etc.)

- Nous alignons notre portefeuille de tests avec tous les principaux OEM pour couvrir leurs besoins en matière de tests par fuzzing

Notification préalable des résultats et rapport complet comprenant un résumé d'encadrement, les tests effectués et la liste des résultats accompagnée d'une évaluation de la gravité et de suggestions de mesures d'atténuation.

Le service de fuzzing ETAS est disponible pour les protocoles basés sur CAN, les protocoles basés sur Ethernet (TCP, TLS,...etc.), les protocoles des calculateurs connectés automobiles (WIFI, BT, USB,...etc.) et bien d'autres.

Veuillez nous contacter pour obtenir une liste complète couvrant plus de 40 protocoles !