L'augmentation de la connectivité offre de nouveaux vecteurs et surfaces pour les cyberattaques. Par conséquent, les réglementations UNECE exigent que les OEM et les exploitants de flotte assurent une gestion efficace des risques liés à la sécurité des véhicules, tout au long de leur cycle de vie. L'un des éléments clés pour y parvenir est la détection des attaques par des systèmes de détection des intrusions (IDS) intégrés dans le véhicule. Mais comment garantir à l'avenir une surveillance fiable des communications réseau internes via l'IDS, en tenant également compte des exigences accrues des architectures E/E basées sur Ethernet ?

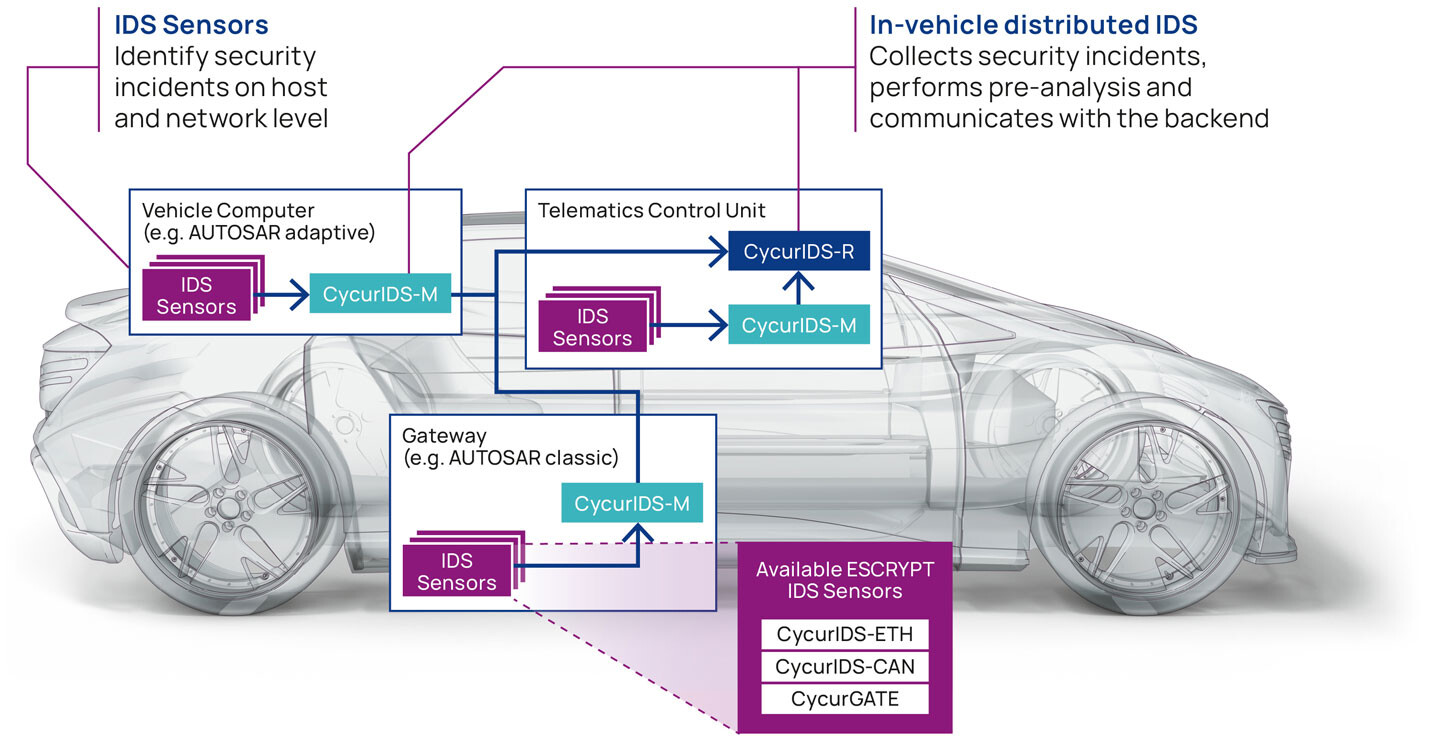

ETAS propose une solution sur mesure pour les véhicules actuels et futurs avec ses capteurs ESCRYPT IDS CycurIDS-CAN pour les réseaux CAN/CAN-FD, CycurIDS-ETH pour les réseaux Ethernet, et des IDS basés sur l'hôte adaptés aux calculateurs automobiles. Le module IDS ESCRYPT CycurIDS-M et le rapport IDS ESCRYPT CycurIDS-R complètent l'offre.

Un système immunitaire pour les véhicules

La tâche principale d'un IDS est d'identifier les attaques sur le véhicule et de les signaler à un vehicle security operations center (VSOC), d'où les contre-mesures appropriées peuvent être lancées. Pour remplir cette tâche, un IDS distribué au véhicule comprend plusieurs composants : Des capteurs IDS (ESCRYPT CycurIDS-CAN et ESCRYPT CycurIDS-ETH), un gestionnaire IDS (ESCRYPT CycurIDS-M) et un rapporteur IDS (ESCRYPT CycurIDS-R). Les composants embarqués et le V-SOC forment la IDPS solution, qui permet aux fabricants et aux exploitants de flotte d'établir un cycle de vie d'amélioration continue de la sécurité.

Garde de sécurité pour les communications des systèmes électriques

- Détection rapide des attaques sur le terrain

- Solution prête à l'emploi et éprouvée sur le terrain

- Offre holistique qui couvre les capteurs IDS, la gestion des événements de sécurité et les rapports pour la détection des intrusions dans les véhicules

- Les composants IDS embarqués font partie de la solution ESCRYPT de détection et de prévention des intrusions (IDPS), qui comprend également un VSOC en tant que service de sécurité géré.

- Les composants sont conformes à AUTOSAR, répondent aux exigences de qualité actuelles de l'industrie automobile et sont optimisés pour les calculateurs à ressources limitées.

- Une approche de sécurité transparente, en boîte blanche, qui vous permet de réaliser et de contrôler votre propre politique de cybersécurité.

- Conformité aux exigences légales à venir, par exemple la norme UN R155.

Plus de détails

- Surveillance du trafic CAN transmis et détection des attaques potentielles (anomalies)

- Génération et simulation automatiques de règles fournies par l'interface graphique de configuration

- Signalement et enregistrement des anomalies, en local ou auprès du SOC de véhicule

- Détection heuristique et par signature sur le calculateur

- ESCRYPT CycurIDS-CAN est entièrement interopérable avec le concept de gestionnaire IDS et peut être incorporé en tant que « capteur intelligent » pour détecter les intrusions sur le réseau CAN.

La calibration d'ESCRYPT CycurIDS-CAN est basé sur les données de configuration (DBC/ARXML) spécifiques au constructeur pour les réseaux CAN des véhicules. Cette configuration est optimisée et validée par l'exécution d'une simulation basée sur du trafic réseau enregistré. Il en résulte un taux de détection élevé associé avec un nombre réduit de fausses alarmes.

- Permet d'observer la fréquence des messages pour détecter les « injections de messages ».

- Permet de comparer tous les messages sur les bus avec une liste blanche afin de détecter les messages non spécifiés.

- Détecte les demandes de diagnostic malveillantes pendant la conduite (par exemple les tentatives d'arrêt de certains calculateurs).

- Gestion des événements de sécurité pour les calculateurs automobiles

- Il existe deux variantes du produit :

- L'une pour les calculateurs profondément intégrés (par exemple, μCs avec AUTOSAR classique ou RTO).

- L'autre pour les plateformes de plus grande taille (par exemple, μP exécutant AUTOSAR adaptatif et/ou certains systèmes d'exploitation POSIX).

- Solution conforme AUTOSAR, conçue pour être étendue de manière flexible afin de couvrir toute stratégie d'agrégation, de persistance ou de reporting du client

- Permet de sélectionner les événements de sécurité pertinents le plus tôt possible afin de réduire les coûts de stockage et de bande passante

- Configuration facile à l'échelle du véhicule, adaptable en fonction des événements de sécurité générés

- Surveillance du trafic Ethernet et détection des attaques potentielles (anomalies)

- Génération et simulation automatiques de règles fournies par l'interface graphique de configuration.

- Signalement et enregistrement des anomalies, en local ou auprès du SOC de véhicule.

- Détection heuristique et par signature sur le calculateur

- Solution logicielle prête à l'emploi qui permet la détection des intrusions dans les systèmes embarqués de véhicule pour les architectures E/E actuelles et futures basées sur Ethernet.

- ESCRYPT CycurIDS-ETH peut fonctionner entièrement sur un switch Ethernet ainsi que sur uC/uP.

La configuration d'ESCRYPT CycurIDS-ETH est basée sur les fichiers de description réseau des fabricants (par exemple ARXML pour les réseaux Ethernet de véhicules). Cette configuration peut encore être optimisée et affinée via l'interface graphique de l'outil de configuration.

- Offre une détection des intrusions basée sur les spécifications

- Permet une détection des intrusions basée sur les anomalies

- Détecte les demandes de diagnostic malveillantes pendant la conduite (par exemple les tentatives d'arrêt de certains calculateurs)

- Rapport d'événements de sécurité de véhicule

- Solution personnalisée reliant le véhicule au Vehicle Security Operations Center (VSOC)

- Mise en œuvre encapsulée de la fonctionnalité de communication IDS

- Permet des déploiements isolés pour répondre aux exigences de sécurité

- Intégration transparente avec les composants ESCRYPT CycurIDS