Garant de sécurité et de fiabilité pour les software-defined vehicles

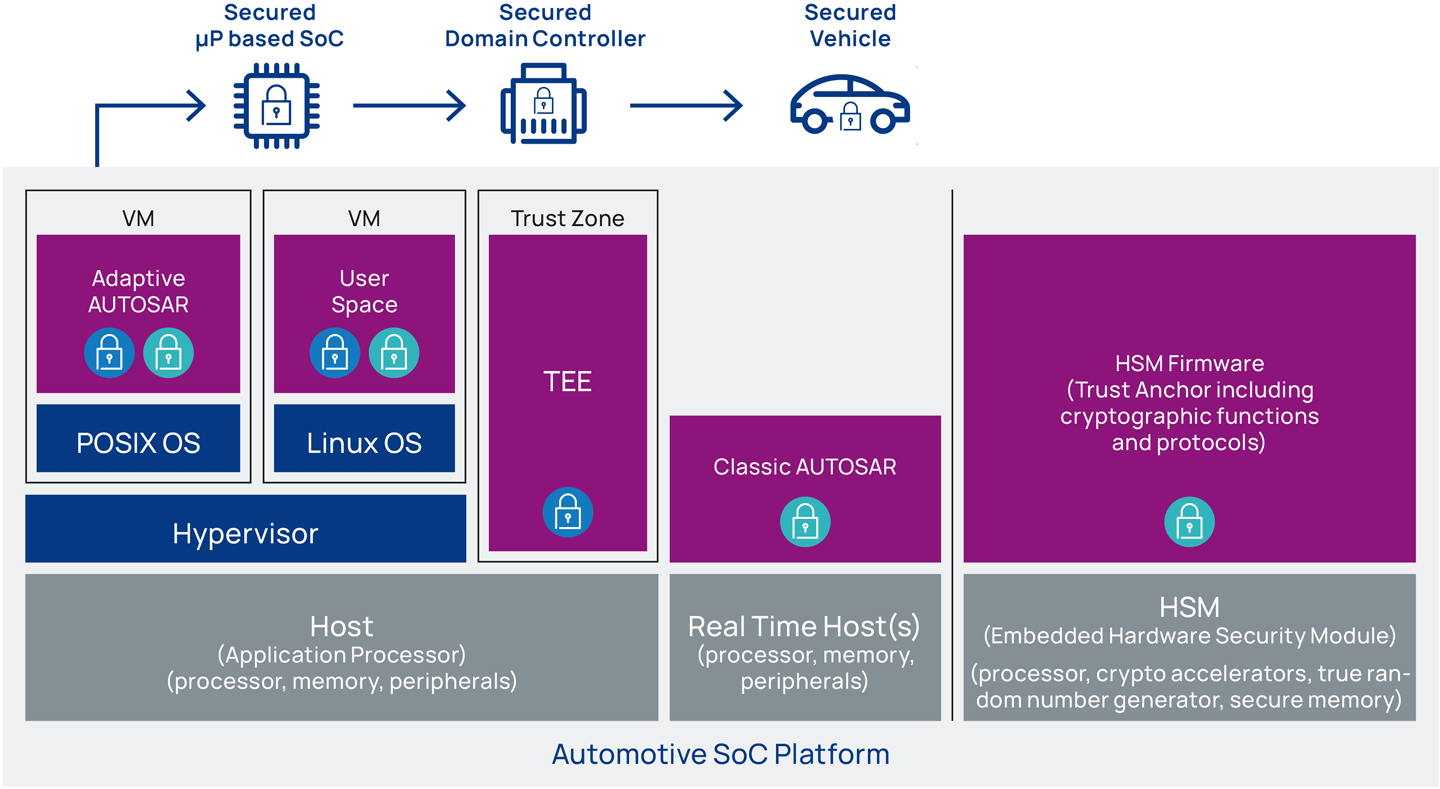

L'électrification, la conduite autonome, les systèmes avancés d'aide à la conduite (ADAS) et les systèmes d'infodivertissement favorisent l'émergence de puissantes plateformes de calcul embarquées. Le composant-clé central de chacune de ces plateformes est un système sur puce ou System-on-Chip (SoC) basé sur microprocesseur. Ces plateformes SoC permettent de faire évoluer l'architecture électrique/électronique (E/E) du véhicule des unités de contrôle électronique (ECU) classiques vers une architecture de domaine plus centralisée. Les architectures E/E avancées hébergent des fonctionnalités logicielles puissantes qui améliorent l'expérience client et renforcent l'automation. Ces bénéfices s'accompagnent toutefois de nouvelles vulnérabilités et menaces en matière de cybersécurité.

ESCRYPT CycurSoC – votre solution de cybersécurité SoC optimisée

ESCRYPT CycurSoC est une solution logicielle de cybersécurité embarquée pour les actuels et futurs ECU automobiles basés sur SoC. Conçue pour les applications de sécurité automobile, elle fournit un ensemble complet de modules de sécurité pour diverses architectures SoC utilisant un noyau HSM ou tout autre noyau de processeur SoC.

ESCRYPT CycurSoC possède une efficacité optimisée avec un impact minimal sur les ressources disponibles du système. Bien que prenant en charge des interfaces ouvertes et standardisées (par ex. SHE+, AUTOSAR Classic et Adaptive), le logiciel reste flexible et s'intègre à différentes solutions technologiques embarquées, y compris les machines virtuelles et divers environnements d'hébergement.

Vos avantages avec ESCRYPT CycurSoC

- User friendly

Permet une intégration fluide aux ECU automobiles - Rapide

S'intègre facilement à POSIX et aux systèmes d'exploitation temps réel - Complet

Encapsule toutes les fonctions de sécurité nécessaires pour satisfaire aux exigences des constructeurs automobiles en matière de sécurité - Qualité et fiabilité

Développé selon des normes de qualité strictes (ASPICE, ISO-21434 CSMS, ISO-26262 ASIL B) - Securisé

Fournit une puissante plateforme matérielle/logicielle en co-design pour les applications spécifiques aux clients avec des besoins cryptographiques poussés - Flexible

Peut être configuré pour répondre aux besoins spécifiques du client

- Implémente des fonctions de sécurité indispensables à la création d'une enclave de sécurité dans le noyau HSM ou l'hôte TEE

- Fournit à l'application des protocoles et des algorithmes cryptographiques

- Aide à répondre efficacement aux exigences des constructeurs automobiles en matière de sécurité tout en garantissant une intégration fluide dans l'architecture globale du système

- Préserve l'intégrité des données et la fonctionnalité pour obtenir la fiabilité, la sécurité et la protection des données

- S'abstrait des exigences d'un constructeur et de la base silicone, permettant ainsi de fournir une solution de sécurité unique avec une compatibilité universelle et à moindre coût

- AES, CMAC, hachage, dérivation de clés, TRNG & PRNG

- RSA pour algorithme de signature numérique

- ECDSA, ECBD, ECDH, ECDHE, EdDSA

- Chiffrement symétrique et asymétrique

- Chiffrement authentifié

- Protocoles d'échange de clé, mécanisme d'échange de clé et schéma d'échange de clé

- Enveloppement de clé

- Mécanisme d'encapsulation de clé (KEM)

- Gestion de stockage de clés

- Gestion des certificats

- Analyse syntaxique

- Demande de signature

- Révocation

- Vérification de chaîne

- Stockage sécurisé de données et de clés dans une mémoire flash externe

- Établissement d'un canal de confiance entre différents cœurs dans le SoC

- Prise en charge de systèmes avec un grand nombre de clés (> 100)

- Protection des composants (prise en charge de SHE+)

- Prise en charge des architectures multiprocesseur

- Prise en charge de la virtualisation

- Opérations réactives dans les applications multiprocesseur

- Modèle de cycle de vie HSM

- Prise en charge du démarrage sécurisé, du démarrage de confiance, du démarrage authentifié et d'autres modes de démarrage

- Certificat approuvé basé sur les signatures

- Détection de manipulation de temps d'exécution

-

Intégration aux systèmes d'exploitation TEE

-

Établissement d'un canal de confiance entre la zone de confiance et d'autres noyaux dans le SoC

-

Fonctions de sécurité automobile prenant en charge les applications de confiance (TA) et le monde non sécurisé