Cybersecurity für softwaredefinierte Fahrzeuge

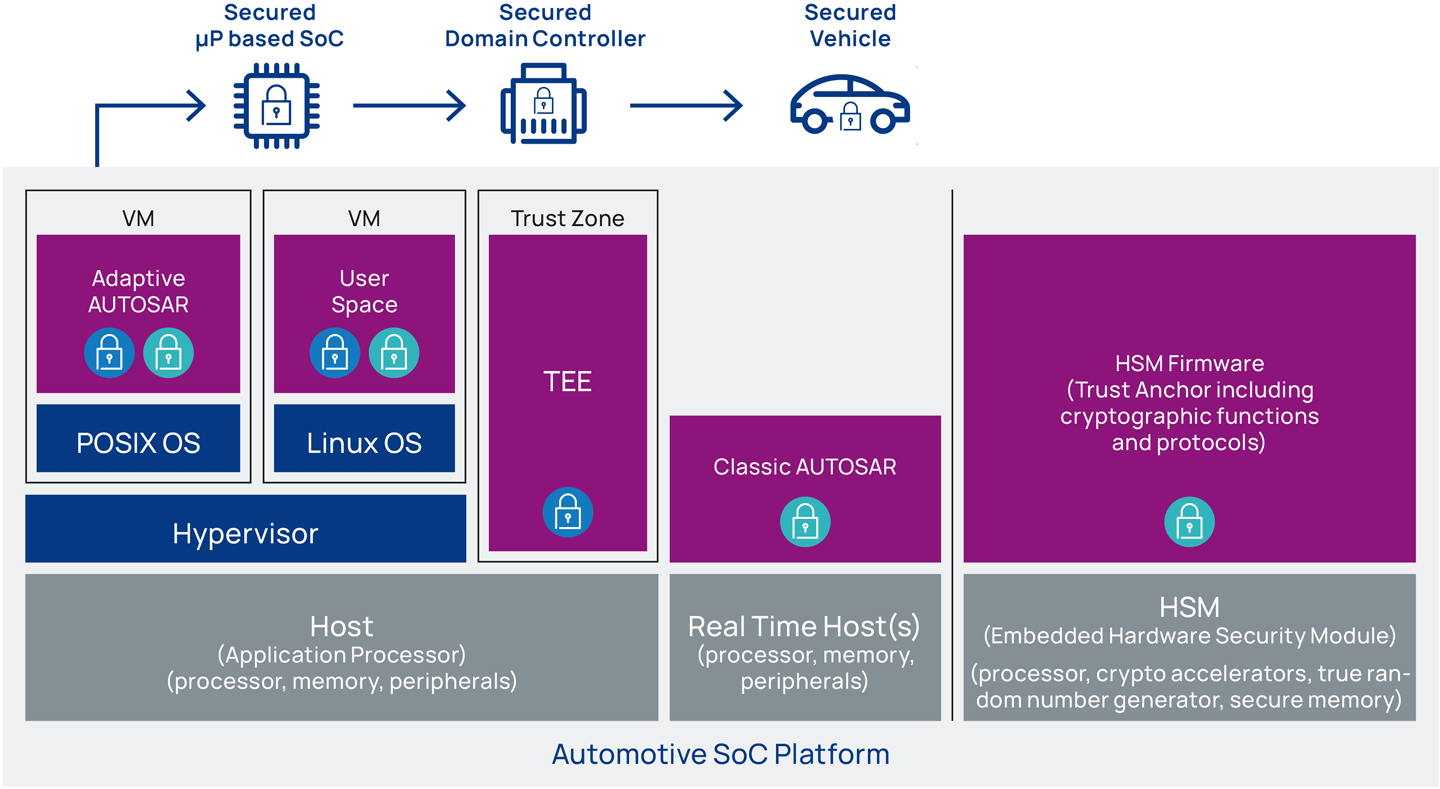

Elektrifizierung, autonomes Fahren, fortschrittliche Fahrerassistenzsysteme (ADAS) und Infotainment-Systeme treiben die Entwicklung leistungsstarker On-Board-Computerplattformen voran. Die zentrale Komponente jeder dieser Plattformen ist ein mikroprozessorbasierter System-on-Chip (SoC). Diese SoC-Plattformen ermöglichen bei der Fahrzeug-E/E-Architektur den Wandel von herkömmlichen verteilten Steuergeräten zu einer stärker zentralisierten Domänen-Architektur. Fortschrittliche E/E-Architekturen bieten leistungsstarke Softwarefunktionen, die die Kundenerfahrung verbessern und die Automatisierung steigern. Diese Vorteile gehen jedoch einher mit einer größeren Angriffsfläche für Cybersecurity-Bedrohungen.

ESCRYPT CycurSoC – Ihre optimierte Cybersicherheitslösung für SoC

ESCRYPT CycurSoC ist eine integrierte Cybersicherheitssoftwarelösung für aktuelle und künftige SoC-basierte Steuergeräte in Kraftfahrzeugen. Sie wurde für Sicherheitsanwendungen im Automobilbereich entwickelt und bietet umfassende Sicherheitsbausteine für heterogene SoC-Architekturen, die einen HSM-Kern und beliebige andere SoC-CPU-Kerne verwenden.

ESCRYPT CycurSoC ist optimiert für Leistungsfähigkeit mit minimaler Auswirkung auf verfügbare Systemressourcen. Sie unterstützt offene und standardisierte Schnittstellen (z. B. SHE+, AUTOSAR Classic und Adaptive) und ist flexibel und integrierbar mit verschiedenen eingebetteten Technologielösungen, darunter virtuelle Maschinen und verschiedene Hostumgebungen.

Ihre Vorteile mit ESCRYPT CycurSoC

- Nutzerfreundlich

Kann nahtlos in Steuergeräte in Kraftfahrzeugen integriert werden - Schnell

Kann leicht mit POSIX und Echtzeitbetriebssystemen integriert werden - Umfassend

Bietet alle Sicherheitsfunktionen, die zur Erfüllung der OEM-Sicherheitsanforderungen im Automobilbereich erforderlich sind - Qualität und Zuverlässigkeit

Entspricht hohen Qualitätsstandards (ASPICE, ISO-21434 CSMS, ISO-26262 ASIL B) - Sicher

Bietet eine leistungsstarke Hardware/Software-Co-Design-Plattform für kundenspezifische Anwendungen mit hohen kryptografischen Anforderungen - Flexibel

Kann entsprechend spezifischer Kundenanforderungen konfiguriert werden

- Implementiert Sicherheitsfunktionen, die für die Schaffung einer Sicherheitsenklave auf dem HSM-Kern oder TEE-Host entscheidend sind

- Bietet kryptografische Protokolle und Algorithmen für die Anwendung

- Unterstützt bei der effektiven Erfüllung komplexer OEM-Sicherheitsanforderungen in der Automobilindustrie und gewährleistet eine reibungslose Integration in die Gesamtsystemarchitektur

- Sorgt für die Integrität von Daten und Funktionalität für Zuverlässigkeit, Sicherheit und Datenschutz

- Ist eine aus den Anforderungen der OEMs und den Anforderungen der SoC-HW-Architekturen abstrahierte Plattformlösung und sichert dadurch das Investment.

- Kryptografische Dienste

- AES, CMAC, Hashing, Schlüsselableitung , TRNG & PRNG

- RSA für Digital Signature Algorithmen

- ECDSA, ECBD, ECDH, ECDHE, EdDSA

- Symmetrische und asymmetrische Verschlüsselung

- Authentifizierte Verschlüsselung

- Schlüsselaustauschprotokolle, Schlüsselaustauschverfahren und Schlüsselaustauschschemen

- Key Wrapping

- Schlüsselkapselungsverfahren (KEM)

- Schlüsselverwaltung

- Handhabung und Parsing von Zertifikaten

- Verifikation von Zertifikatsketten

- Sichere Speicherung von Daten und Schlüsseln in externen Flashs

- Aufbau eines vertrauenswürdigen Kanals zwischen verschiedenen Kernen auf dem SoC

- Unterstützung für System mit vielen Schlüsseln (> 100)

- Komponentenschutz (SHE+ Support)

- Unterstützung für Multi-CPU-Tenancy

- Unterstützung für Virtualisierung

- Responsive Operationen in Multi-CPU-Anwendungsfällen

- HSM-Lebenszyklusmodus

- Unterstützung für sicheres Booten, vertrauenswürdiges Booten, authentifiziertes Booten und andere Bootmodi

- Vertrauensanker basierend auf Signaturen

- Erkennung von Laufzeitmanipulationen

- Integration mit TEE-Betriebssystemen

- Aufbau eines vertrauenswürdigen Kanals zwischen der Trustzone und anderen Kernen auf dem SoC

- Sicherheitsfunktionen für Kraftfahrzeuge zur Unterstützung vertrauenswürdiger Anwendungen (TA) und der nicht sicheren Welt